CSF yani config server firewall linux sunucunuzun iptables ini saldırılara kaşı yapılandırmanızı sağlayan oldukça işlevli ve anlaşılır gelişmiş bir yazılımsal firewall dır.

CSF sayesinde küçük ve orta düzey atakları donanımızın ve hattınızın elverdiği ölçüde engelleyebilirsiniz. Elbette titiz bir ayarlama ile bunu yapabilirsiniz. CSF ile Fazla sayıda istek yapan ipleri oto banlayabilir, syn atakları kısmen engelleyebilir, UDP küçük atakları limitleme ile engelleyebilirsiniz. Ayrıca ülkesel kısıtlamada yapabilinmesi ayrı bir güzelliktir.

CSF yazılımını illaki cPanel ile kullanma mecburiyetiniz bulunmuyor. Sunucu bazında bir koruma sağladığından centos sunucunuza direkt olarak kurup ssh komutları ile düzenleme yapabilirsiniz.

CSF yazılımını aşağıdaki komutlar ile kuralım :

Kurulum tamamlandığında WHM panelinizin sol kısmındaki Plugins altında ConfigServer Security & Firewall seçeneği göreceğiz.

Tıkladığımızda karşımıza CSF ye ait detaylı bir arayüz gelecek. Biz her detayı çok karmaşık olmaması için sizlere açıklamayacağız sadece işinize yarayacak alanları açıklayacağız.

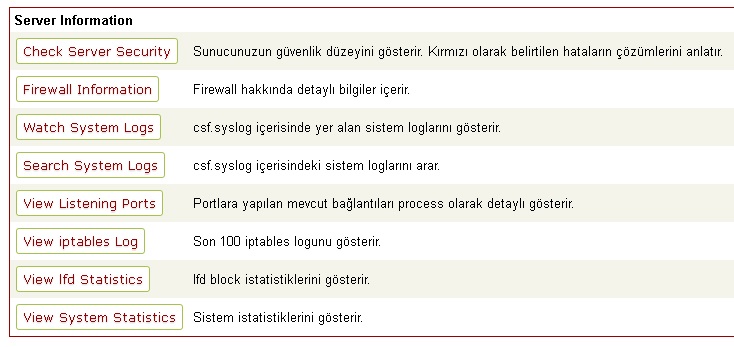

Server information kısmı detaylı görsel açıklama :

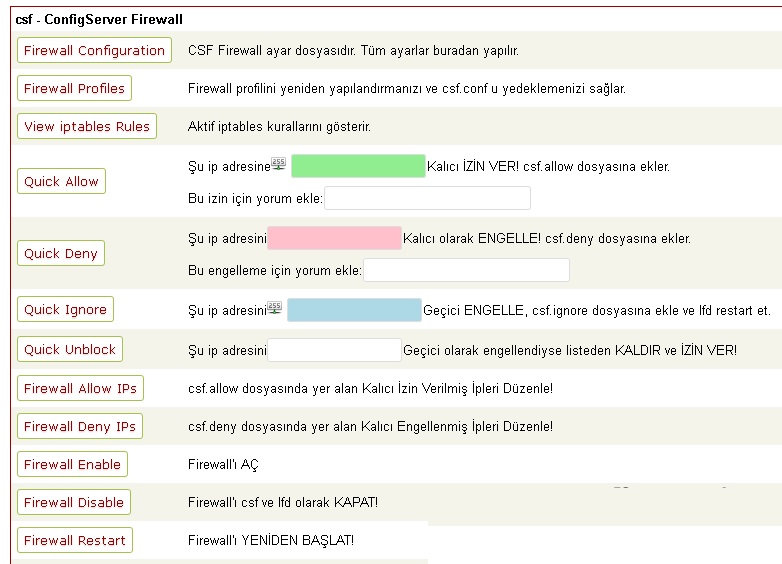

csf – ConfigServer Firewall kısmı detaylı görsel açıklama :

Yukarıdaki görseller sayesinde arayüz üzerinden bir çok işlemi kolayca yapabileceksiniz. Kalıcı veya geçici ip engelle, engel kaldırma, izin verme, restart etme, logları inceleme vb.

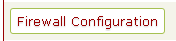

Şimdi gelelim asıl meseleye yani Firewall yapılandırması yapmaya.

Bu işlem için  a tıklayın. Aşağıda anlatacağımız ayarları kendinize göre düzenleyin.

a tıklayın. Aşağıda anlatacağımız ayarları kendinize göre düzenleyin.

YAPILMASI GEREKLİ AYARLAR :

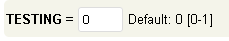

Firewall ı açmak için :

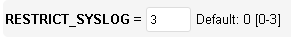

Log ayarı için :

Spam mail block için :

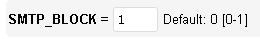

40 saniye içerisinde 180 bağlantı yapan ipyi engellemek için :

180 olan degeri 80 de yapabilirsiniz. Bu sekilde testler yapildiginda normal kullanıcılar banlanmadı saldiri yapanlar ise 30 saniye içinde banlandı.

Testleri wordpress uzerinde 4 gb ram ile sınırlı ağır bir web sitesinde yaptık. Ram ve CPU 30 saniye de 80 baglantiyi kaldırabilecek seviyede ise hiç kesinti yaşamadan saldırıyı engellemiş olursunuz. Ama kaldiracak seviyede degilse 30 saniyelik bir kesinti mevcut olacak. Yani banlanana kadar.

CT_PERMANENT On

CT_BLOCK_TIME = 1800

CT_SKIP_TIME_WAIT = Off

olacak şekilde ayarlayalım. Bu yazmış olduğum 3 kural mutlaka uygulanmalı. Aksi taktirde sadece 30 saniye banlayacak yada hiç banlama yapmayacak. Eğer belirtilen şekilde ayarlama yapılırsa syn saldırılarında anında banlama yapmış olursunuz.

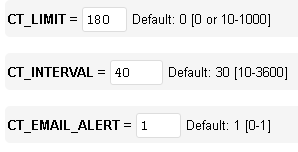

SYN SALDIRI alıyorsanız aşağıdaki şekilde güncelleyebilirsiniz. Eğer syn saldırı almıyorsanız SYNFLOOD = 0 olarak bırakın.

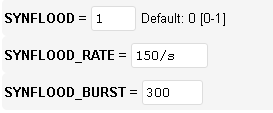

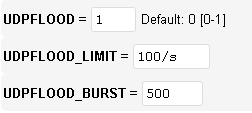

UDP SALDIRI alıyorsanız aşağıdaki şekilde güncelleyebilirsiniz. Eğer udp saldırı almıyorsanız UDPLOOD = 0 olarak bırakın.

Evet gelelim ct_limit ayarlarına

40 saniye içerisinde 100 bağlantı yapan ipyi engellemek için :

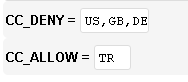

Saldırının geldiği bir veya birden fazla ülkeyi engellemek istiyorsanız ülke kısaltma kodlarını kullanarak aşağıdaki şekilde engelleyebilirsiniz. Biz US yani unites states in engellenmesi taraftarı değiliz çünkü google, cpanel gibi hizmetler oraya bağlıdır.

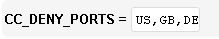

Eğer yalnızca portları ülkelere kapatmak istiyorsanız aşağıdaki şekilde kullanabilirsiniz. Biz US yani unites states in engellenmesi taraftarı değiliz çünkü google, cpanel gibi hizmetler oraya bağlıdır.

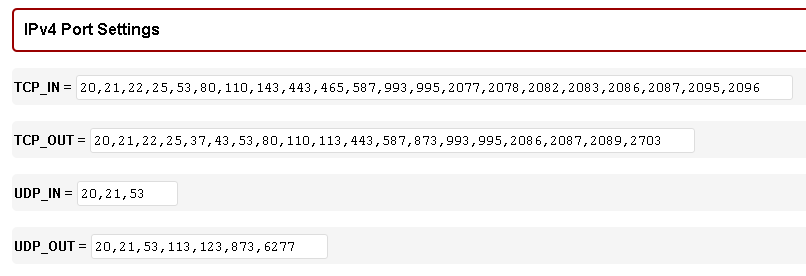

Eğer sunucunuzda default haricinde açılması gereken TCP veya UDP port var ise aşağıdaki alandan ayarlayabilirsiniz :

Ayarlamalarınız bittiğinde en alttaki CHANGE  butonuna tıklayın. Ardından

butonuna tıklayın. Ardından  butonuna tıklayın.

butonuna tıklayın.

Artık tercihsel ayarlanmış gayet iyi bir firewall’ımız mevcut Eğer csf firewall ı beğenmediyseniz ve kaldırmak istiyorsanız aşağıdaki komutları ssh dan yürütmeniz yeterlidir :

cd /etc/csf

sh uninstall.sh

Bilgi Bankasına Dön